A rede interna já está pronta e funcional. Agora, é hora de implementar sua conexão com a Internet. Para isso, seguirei ampliando as funcionalidades da rede conforme os enunciados das atividades propostas.

Adicione um novo roteador no projeto de modo a representar a rede do provedor de serviços de internet. Para facilitar, selecione um roteador semelhante ao modelo incluído anteriormente no projeto. Realize as conexões do novo roteador com o roteador da rede da empresa.

- Inclusão de um novo roteador

- Routers > 1841 > PROVEDOR DE SERVIÇOS

- Inclusão de uma placa WIC-1T ao roteadores:

- PROVEDOR DE SERVIÇOS > Physical > CISCO 1841 > OFF > MODULES > WIC-1T > SLOT 1 > CISCO 1841 > ON

- ROUTER:

- CLI (Salvando as configurações antes de inserir a nova placa)

Router>enable Router#write Building configuration... [OK] Router# - Physical > CISCO 1841 > OFF > MODULES > WIC-1T > SLOT 1 > CISCO 1841 > ON

- CLI (Salvando as configurações antes de inserir a nova placa)

- Estabelecendo conexão entre os roteadores

- Connections > Serial DCE > PROVEDOR DE SERVIÇOS > Serial0/1/0 > ROUTER > Serial0/1/0

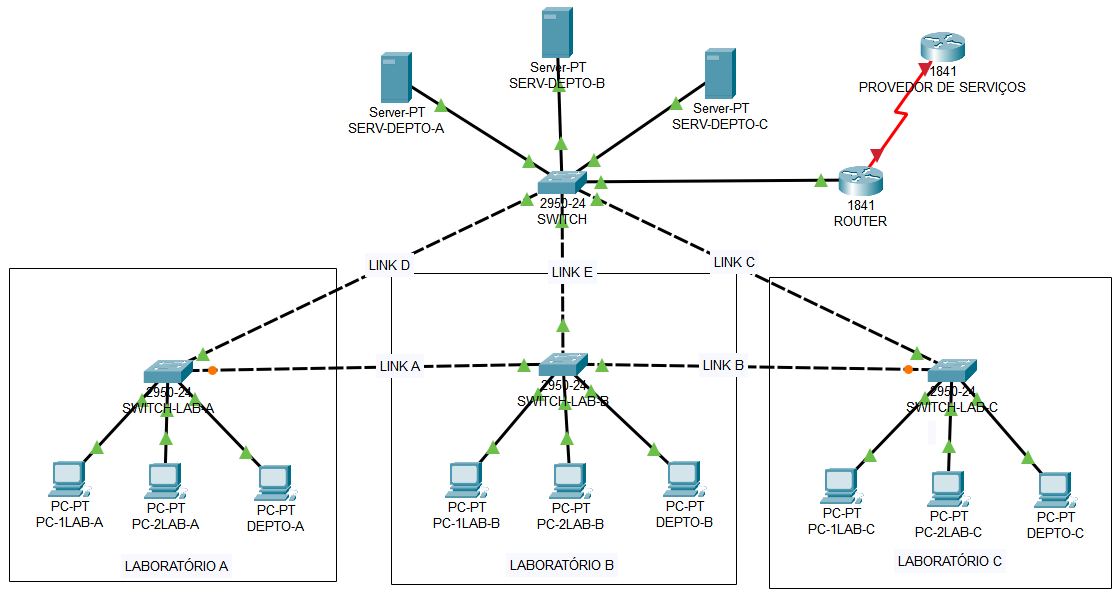

- A topologia final da rede ficou assim:

- Inclusão de um novo roteador

Serão necessários dois endereços IP públicos para essa conexão. Sendo assim, defina os endereços de rede com suas respectivas máscaras de rede ajustadas de modo eficiente (lembre-se que endereços públicos são escassos).

- Como nesta aula a rede 150.1.1.0/24 foi dividida em sub-redes /30, foram criadas 64 sub-redes. Por exemplo, na primeira sub-rede - 150.1.1.0/30 (máscara 255.255.255.252) - dos quatro endereços totais, dois são utilizáveis para as interfaces dos roteadores: 150.1.1.1 e 150.1.1.2.

Faça a alocação dos endereços IP definidos na atividade #2 nas interfaces dos roteadores realizando o teste de conectividade para verificar a conexão.

- Configurando as interfaces dos Roteadores:

- PROVEDOR DE SERVIÇOS > CLI

Router>enable Router#configure terminal Router(config)#interface serial 0/1/0 Router(config-if)#ip address 150.1.1.1 255.255.255.252 - ROUTER > CLI

Router>enable Router#configure terminal Router(config)#interface serial 0/1/0 Router(config-if)#ip address 150.1.1.2 255.255.255.252 ! Teste de conectividade com o PROVEDRO DE SERVIÇOS Router(config-if)#exit Router(config)#^Z Router# %SYS-5-CONFIG_I: Configured from console by console Router#ping 150.1.1.1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 150.1.1.1, timeout is 2 seconds: ..... Success rate is 0 percent (0/5) Router# - Ativando a porta serial: PROVEDOR DE SERVIÇOS > CLI

Router(config-if)#exit Router(config)#interface serial 0/1/0 Router(config-if)#no shutdown Router(config-if)# %LINK-5-CHANGED: Interface Serial0/1/0, changed state to up %LINEPROTO-5-UPDOWN: Line protocol on Interface Serial0/1/0, changed state to up Router(config-if)# - Novo teste de conectividade entre os roteadores: ROUTER > CLI

outer#ping 150.1.1.1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 150.1.1.1, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 2/9/15 ms Router# - Esse último teste indica que a rede interna está conectada com a Internet.

- PROVEDOR DE SERVIÇOS > CLI

- Configurando as interfaces dos Roteadores:

Implemente o protocolo NAT para tradução dos endereços IP privados usados internamente na rede da empresa para o endereço IP público fornecido pelo provedor.

- ROUTER > CLI

Router>enable Router#configure terminal Enter configuration commands, one per line. End with CNTL/Z. ! Criando a lista de acesso standart Router(config)#ip access-list standard lista_nat ! Para abranger os IPs internos das seis VLANs e realizar a comparação apenas com base na origem, utilizamos: Router(config-std-nacl)#permit 172.16.0.0 0.0.255.255 Router(config-std-nacl)#exit ! Especificando as interfaces internas (inside) e externas (outside) para o NAT Router(config)#interface Fa0/0.1 Router(config-subif)#ip nat inside Router(config-subif)#exit Router(config)#interface Fa0/0.2 Router(config-subif)#ip nat inside Router(config-subif)#exit Router(config)#interface Fa0/0.3 Router(config-subif)#ip nat inside Router(config-subif)#exit Router(config)#interface serial 0/1/0 Router(config-if)#ip nat outside Router(config-if)#exit

- ROUTER > CLI