No projeto anterior, simulei uma rede para interligar três laboratórios físicos, organizando-os em grupos lógicos separados (VLANs) por departamento.

Cada VLAN funciona como uma "sub-rede inteligente" - os computadores do mesmo departamento conseguiam se comunicar livremente, mesmo estando em laboratórios diferentes, mas não conversam com outros departamentos sem permissão.

A comunicação entre esses grupos é controlada de forma inteligente pelo ROUTER, que atua como um "porteiro central" - permitindo o tráfego apenas quando necessário, além de distribuir automaticamente os endereços de rede para novos computadores.

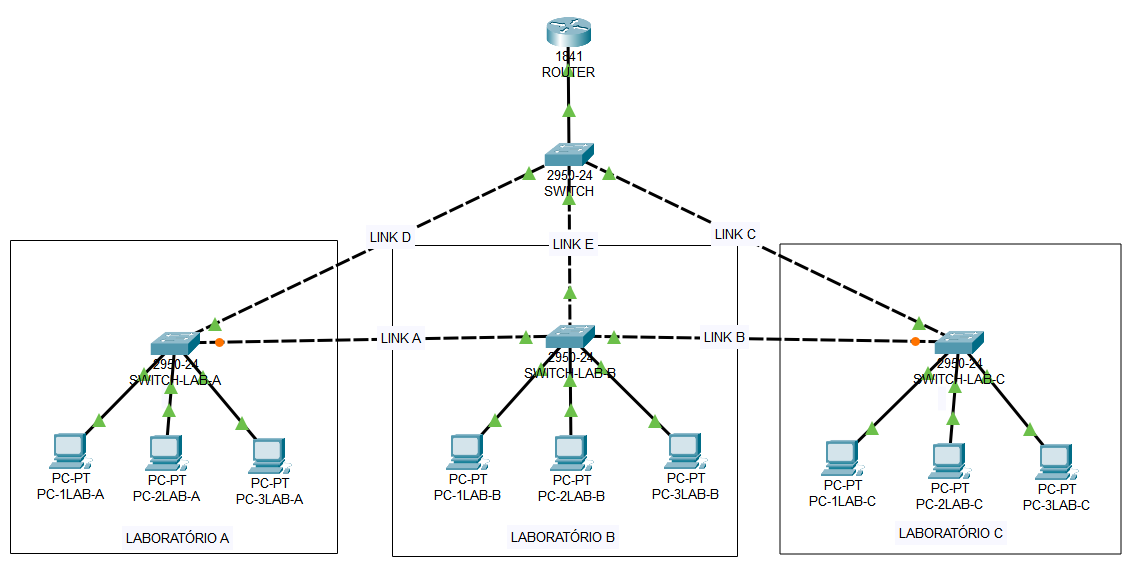

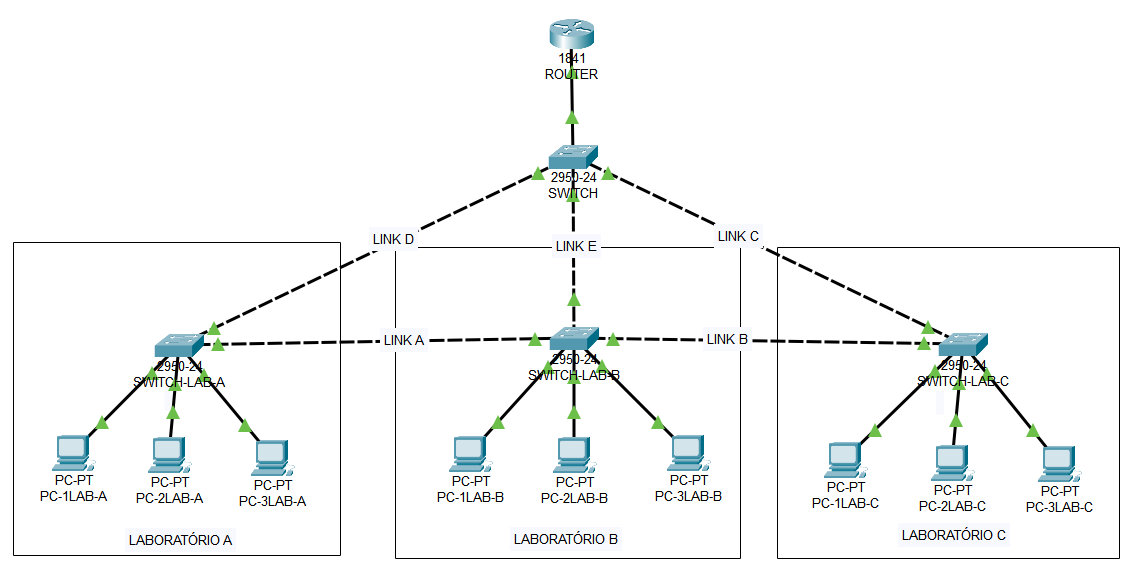

Esta topologia representa a rede atual (do projeto anterior) que será otimizada com foco na eficiência de endereçamento IP:

- Redução do desperdício através de máscaras de sub-rede mais adequadas ao número real de dispositivos por VLAN

- Mantendo a simplicidade operacional com uma abordagem prática de realocação de faixas IP

A partir daqui vou seguir as instruções indicadas pelo professor para essa nova atividade prática.

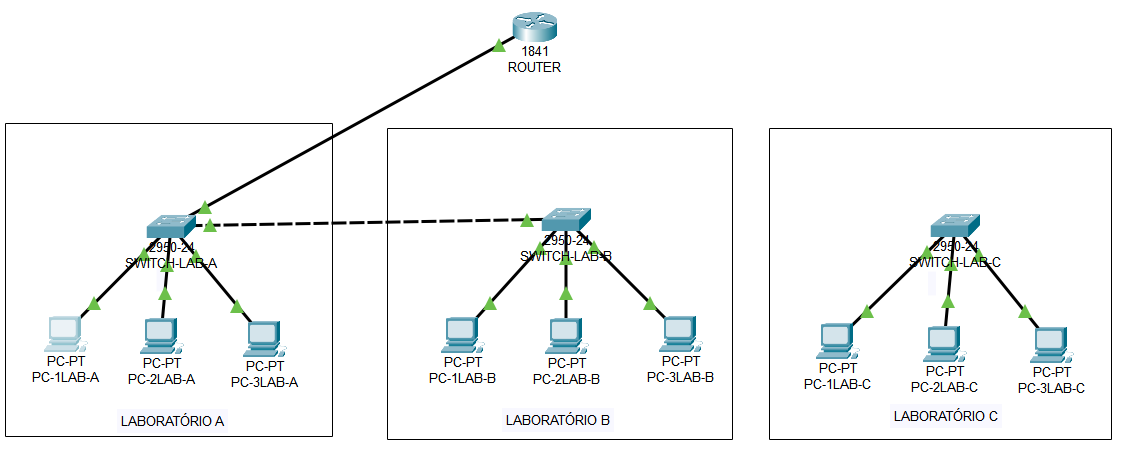

Inserimos alguns switches no projeto de interligação dos três setores de uma empresa. Experimente derrubar um dos links (remover o cabo de conexão) entre dois switches. O que ocorre?

- Seguindo essa instrução, derrubei o link entre: SWITCH-LAB-B e SWITCH-LAB-C. Em seguida realizei os seguintes testes. Veja:

Cisco Packet Tracer PC Command Line 1.0 C:\>ping 192.168.10.4 Pinging 192.168.10.4 with 32 bytes of data: Ping statistics for 192.168.10.4: Packets: Sent = 4, Received = 0, Lost = 4 (100% loss), C:\>ping 192.168.10.3 Pinging 192.168.10.3 with 32 bytes of data: Ping statistics for 192.168.10.3: Packets: Sent = 4, Received = 4, Lost = 0 (0% loss), C:\>ping 192.168.30.2 Pinging 192.168.30.2 with 32 bytes of data: Ping statistics for 192.168.30.2: Packets: Sent = 4, Received = 3, Lost = 1 (25% loss), C:\>

Esse resultado indica que apenas a conexão entre o PC-1LAB-A com o PC-1LAB-C falhou. Parece promissor, mas a perda do link é física; então, não há mais conexão dos LABs A e B com o LAB C.

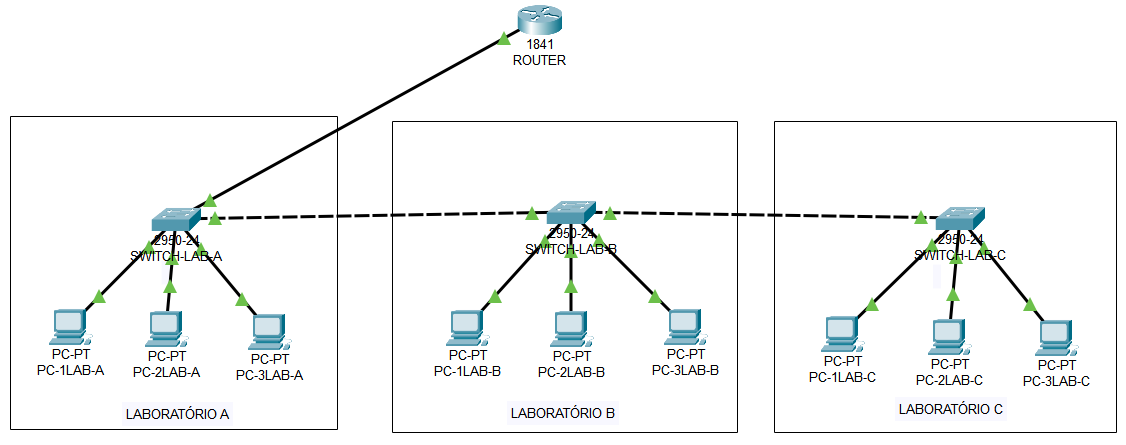

Imagem da situação atual:

- Seguindo essa instrução, derrubei o link entre: SWITCH-LAB-B e SWITCH-LAB-C. Em seguida realizei os seguintes testes. Veja:

Insira e configure um novo switch na rede para obter redundância nas conexões. Assim, a rede construída estará menos vulnerável a interrupções por quedas.

- Para isso, seguindo as instruções dessa aula, vou derrubar também o link do SWITCH-LAB-A com o ROUTER e adicionar um quarto switch, denominado SWITCH. Além disso vou restabelecer, com Copper Cross-Over, o link derrubado entre o SWITCH-LAB-B e o SWITCH-LAB-C e estabelecer links entre o SWITCH e os switches SWITCH-LAB-A e SWITCH-LAB-C. Não sei se será necessário estabelecer link desse novo switch com o SWITCH-LAB-B, pois até onde entendi, a ideia é estabelecer um anel de switches. Para tentar contornar essa dúvida fiz o seguinte, nomeei (para facilitar as descrições) os links entre os switches, e estabeleci o link entre o SWITCH-LAB-B e o SWITCH. Pois caso os links A e C (ou B e D) caiam juntos a rede ainda fique completa através do link E. Veja a nova topologia da rede atual na imagem abaixo. #AQUI-27-10-2025

- Atente-se, pois os links C, D e E são novos, assim com o SWITCH que os recebe.

- Configuração do novo switch:

- SWITCH > CLI

Switch>enable Switch#configure terminal Enter configuration commands, one per line. End with CNTL/Z. Switch(config)#vlan 10 Switch(config-vlan)#name departamento_a Switch(config-vlan)#exit Switch(config)#vlan 20 Switch(config-vlan)#name departamento_b Switch(config-vlan)#exit Switch(config)#vlan 30 Switch(config-vlan)#name departamento_c Switch(config-vlan)#exit Switch(config)#exit Switch# %SYS-5-CONFIG_I: Configured from console by console Switch#show vlan brief VLAN Name Status Ports ------ -------------------------------- --------- ------------------------------- ... 10 departamento_a active 20 departamento_b active 30 departamento_c active ... Switch# Switch#configure terminal Enter configuration commands, one per line. End with CNTL/Z. Switch(config)#exit Switch#

- SWITCH > CLI

- Para isso, seguindo as instruções dessa aula, vou derrubar também o link do SWITCH-LAB-A com o ROUTER e adicionar um quarto switch, denominado SWITCH. Além disso vou restabelecer, com Copper Cross-Over, o link derrubado entre o SWITCH-LAB-B e o SWITCH-LAB-C e estabelecer links entre o SWITCH e os switches SWITCH-LAB-A e SWITCH-LAB-C. Não sei se será necessário estabelecer link desse novo switch com o SWITCH-LAB-B, pois até onde entendi, a ideia é estabelecer um anel de switches. Para tentar contornar essa dúvida fiz o seguinte, nomeei (para facilitar as descrições) os links entre os switches, e estabeleci o link entre o SWITCH-LAB-B e o SWITCH. Pois caso os links A e C (ou B e D) caiam juntos a rede ainda fique completa através do link E. Veja a nova topologia da rede atual na imagem abaixo. #AQUI-27-10-2025