- Adicionei três servidores conectados aos switches dos departamentos específicos.

- Criei a VLAN 40 em cada um dos switches da rede.

- Entrei no roteador e criei uma subinterface para o grupo de servidores, sendo ela a interface

.40. - Configurei as interfaces de cada switch para que operassem em modo de acesso, de acordo com a VLAN de servidores.

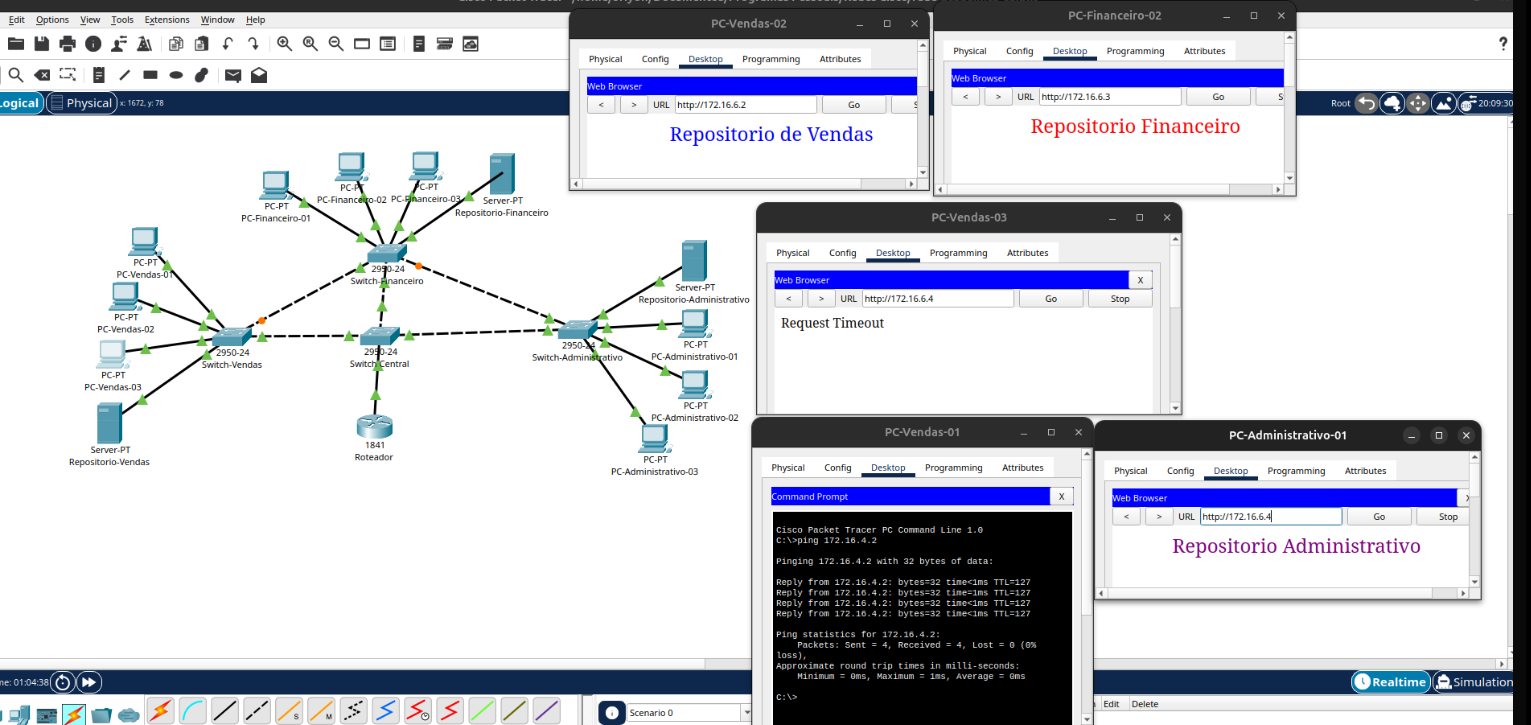

- Defini os endereços dos servidores:

172.16.6.2,172.16.6.3e172.16.6.4, com máscara255.255.254.0e gateway172.16.6.1. - Criei uma lista de acesso para a subinterface de servidores, que irá gerenciar todas as conexões de saída. Isso porque seria muito mais simples do que criar uma lista de acesso de entrada em cada uma das interfaces específicas. Assim, configurei-a na saída da interface

0.40:

ip access-list extended servidores

permit tcp 172.16.0.0 0.0.0.1.255 172.16.6.2 0.0.0.0

permit tcp 172.16.2.0 0.0.0.1.255 172.16.6.3 0.0.0.0

permit tcp 172.16.4.0 0.0.0.1.255 172.16.6.4 0.0.0.0

deny tcp 172.16.0.0 0.0.255.255 172.16.6.2 0.0.0.0

deny tcp 172.16.0.0 0.0.255.255 172.16.6.3 0.0.0.0

deny tcp 172.16.0.0 0.0.255.255 172.16.6.4 0.0.0.0

permit ip any any

exit

interface fa 0/0.40

ip access-group servidores out

exit

O que fiz logicamente nesse terminal foi criar uma lista de acesso com o nome servidores. Inicialmente, ela permite o acesso dos computadores da rede 172.16.0.0 até 172.16.1.255, pois estou utilizando a máscara /23. No final da linha, indiquei o servidor específico ao qual essa rede pode acessar. Repeti o mesmo processo para todas as sub-redes e, ao final, neguei qualquer acesso interno que não estivesse previamente permitido. Depois, permiti o restante do tráfego externo.

Configurei o site principal de cada servidor para representar seu respectivo nome.

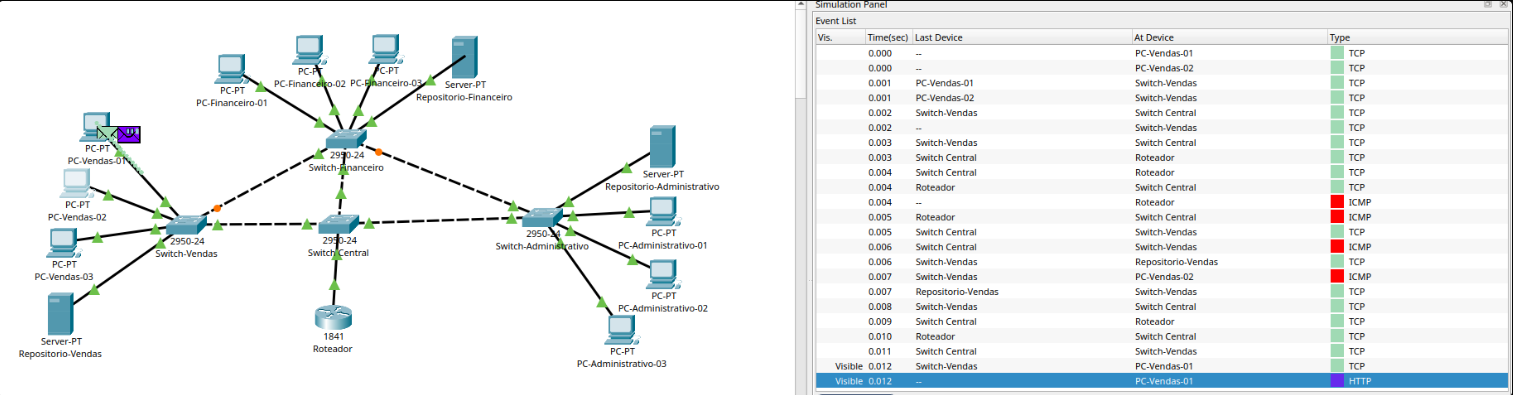

É interessante também notar, como todo esse processo de verificação de acesso acontece na prática, antes de qualquer o computador envia a mensagem para o switch de sub-rede que a envia para o switch central. Depois, o switch central envia para o roteador que o retorna a mensagem se foi permitido ou não o acesso. Caso seja permitido, a mensagem é encaminhada para o switch da sub-rede que a encaminha para o servidor para retornar os dados para o computador específico pelo protocolo http. Caso não, a mensagem será encaminhada novamente para o computador remetente e o pacote será cancelado.