Título

Firewalls de Rede em Cloud: Proteção, governança e raciocínio clínico-computacional na Medicina Assistida

por IA

Autoria

Ricardo Costa Val do Rosário, PhD

Médico Angiologista e Cirurgião Cardiovascular

Especialização em Carreira de Inteligência Artificial (IA) – Alura/SP

Cursando Especialização em Carreira de Cloud Security – Alura /SP

Linha de Pesquisa independente em IA e Medicina, Tecnovigilância, DMIA,

Segurança da Informação em Saúde.

Belo Horizonte – 2026

Declaração de Legitimidade de Autoria e Conformidade com a LGPD

Este documento foi redigido pelo autor com apoio instrumental do ChatGPT

(OpenAI) e do Microsoft Copilot 365 para organização, revisão linguística e

refinamento estrutural. O conteúdo final foi criticamente revisado pelo autor,

que assume integral responsabilidade por sua precisão, originalidade, integridade

e por eventuais omissões. Nenhum dado identificável de paciente foi inserido nas

ferramentas utilizadas.

Contextualização

# Escopo:

Documento educacional e técnico para:

1. profissionais da saúde,

2. estudantes de IA,

3. estudantes em Cloud Security,

4. gestores envolvidos com:

• dados sensíveis,

• dispositivos médicos inteligentes,

• ambientes hospitalares conectados.

Não substitui parecer jurídico, auditoria formal de segurança, arquitetura

validada por equipe de cibersegurança, avaliação de encarregado/DPO,

comitê de privacidade ou governança institucional de TI em saúde.

Objetivo

O foco deste artigo é traduzir o conceito de firewalls de rede em nuvem

para uma linguagem clara e acessível a médicos e profissionais da saúde,

capacitando-os a:

1. elaborar perguntas qualificadas,

2. reconhecer decisões perigosas,

3. compreender a responsabilidade compartilhada,

4. participar da governança do risco cibernético assistencial

Tópicos abordados:

1. A segurança de rede como parte da segurança clínica

2. Definição de firewall de rede em cloud

3. Responsabilidade compartilhada, LGPD e dados sensíveis de saúde

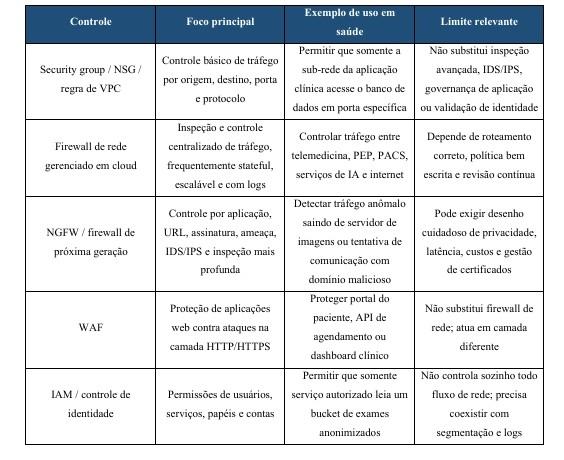

4. Firewall tradicional, firewall nativo de cloud, NSG/security group, WAF e NGFW

5. Arquitetura hospitalar

6. Benefícios, limites e riscos de falsa segurança

7. Cenários de 1 a 6

8. Planejamento das Regras de Segurança para Permissão ou Negação pelo firewalls

8.1 Matriz ameaça → impacto clínico → controle recomendado

9. Fluxograma de decisão para regras de firewall em saúde

10. Representações em linguagem computacional

11. Boas práticas para médicos autores que inserem códigos em publicações

12. Perspectivas futuras e conclusão

1. A segurança de rede como parte da segurança clínica

1. A computação em nuvem transformou de forma significativa a maneira como

as organizações de saúde armazenam, processam, compartilham e protegem

informações. Ao mesmo tempo, a infraestrutura que garante escalabilidade,

alta disponibilidade, análise de grandes volumes de dados, integração de

serviços e uso de aplicações de IA também abre novos caminhos para exposição,

sendo exemplos:

1. interfaces públicas,

2. integrações mal documentadas,

3. acessos remotos,

4. APIs excessivamente permissivas,

5. conectores de fornecedores,

6. pipelines de dados.

7. serviços cuja segurança depende de configuração correta.

2. Nesse cenário, o firewall de rede em cloud precisa ser compreendido como

instrumento de contenção do risco clínico-computacional.

3. A pergunta deixa de ser apenas “a porta está aberta ou fechada?” e passa a

ter a necessidade de identificar os seguintes questionamentos, para que possa

ser aprovada a ação:

• quem precisa conversar com quem?,

• por qual protocolo?,

• em qual contexto?,

• por quanto tempo?,

• com qual registro?,

• sob qual justificativa assistencial,

• com qual plano de resposta se algo falhar?

4. Para a Medicina Assistida por IA, essa mudança é decisiva. O dado clínico

deixou de uma condição estática confinada ao prontuário para variável

dinâmica e parte obrigatória que alimenta diferentes funções, a saber:

1. modelos preditivos,

2. dashboards epidemiológicos,

3. ferramentas de triagem,

4. sistemas de apoio à decisão,

5. dispositivos médicos inteligentes (DMIA),

6. repositórios de imagens,

7. plataformas de telemedicina.

8. ambientes de pesquisa.