Criptografia na Medicina Contemporânea

# SÉRIE CRIPTOGRAFIA EM SAÚDE

# ARTIGO 1 DE 4

Conceitos, fundamentos, aplicações clínicas, desafios operacionais e responsabilidade profissional

na era da IA, dos dispositivos médicos inteligentes (DMIA) e da computação hospitalar.

Autor

Ricardo Costa Val do Rosário, PhD

Médico Angiologista e Cirurgião Cardiovascular

Especialização em Carreira de Inteligência Artificial (IA) – Alura/SP

Cursando Especialização em Carreira de Cloud Security – Alura/SP

Belo Horizonte – 2026

Declaração de Legitimidade de Autoria e Conformidade com LGPD

Este documento foi redigido pelo autor com apoio instrumental de ChatGPT (OpenAI) e

Microsoft Copilot 365 para organização, revisão linguística e refinamento estrutural.

O autor revisou criticamente o conteúdo final, assume integral responsabilidade pelo

texto e declara que nenhum dado identificável de paciente foi inserido nas ferramentas

utilizadas.

Resumo executivo

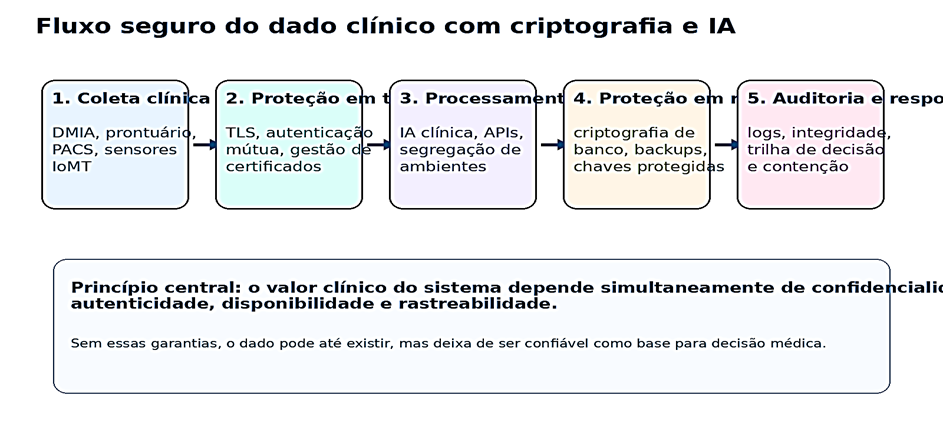

A criptografia deixou de ser assunto periférico da tecnologia para se tornar um dos pilares da

segurança assistencial. Em ambientes médicos digitalizados, proteger dados em trânsito, em

repouso e durante o processamento significa proteger diagnósticos, prescrições, fluxos clínicos,

reputação institucional, governança da IA e, em última análise, a confiança depositada pelo

paciente na estrutura de cuidado.

Este artigo inaugura uma série de quatro textos. Neste primeiro movimento, o foco recai sobre

os conceitos e fundamentos, cenários simulados da vida real e representações em linguagem

computacional adequadas ao contexto hospitalar.

1. Contextualização

Durante muito tempo, a criptografia foi percebida como assunto restrito à engenharia, ao setor

bancário ou às comunicações militares. Essa visão tornou-se insuficiente. Na Medicina contemporânea,

prontuários eletrônicos, prescrições digitais, PACS, integrações HL7/FHIR, DMIA, redes hospitalares,

APIs clínicas, plataformas em nuvem e sistemas assistidos por IA transformaram o dado em

matéria-prima essencial do cuidado.

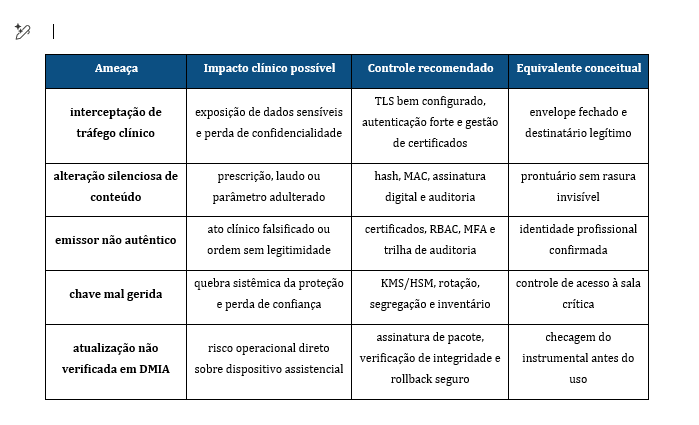

Quando esse dado clínico deixa de ser protegido de maneira adequada, o problema não é apenas

informacional.

1. Um dado exposto compromete privacidade;

2. Um dado adulterado compromete a integridade do raciocínio clínico;

3. Um dado sem autenticidade compromete a confiança institucional;

4. Um dado sem rastreabilidade fragiliza auditoria, responsabilização e resposta a incidentes.

Por isso, Medicina, IA e temas correlatos não podem mais ser vistos como campos separados da

responsabilidade dos profissionais da saúde. O médico, o enfermeiro, o gestor assistencial e o

responsável técnico precisam compreender, ao menos conceitualmente, como a proteção

criptográfica sustenta a legitimidade do ato clínico em ambientes digitalizados.

2. Por que a criptografia interessa diretamente ao profissional da saúde

• porque dados clínicos são dados sensíveis e possuem valor humano, jurídico, institucional e

econômico;

• porque algoritmos de IA dependem de dados íntegros, autênticos e disponíveis para produzir

inferências confiáveis;

• porque a expansão da telemedicina e do ecossistema IoMT ampliou a superfície de exposição do

ambiente assistencial;

• porque decisões clínicas hoje transitam por múltiplos sistemas, integrações e camadas de

infraestrutura, muitas vezes invisíveis ao usuário final;

• porque, sem letramento mínimo em segurança e criptografia, o profissional de saúde torna-se refém

de caixas-pretas tecnológicas que influenciam sua prática.

3. Evolução histórica: da ocultação da mensagem à segurança da informação clínica

A história da criptografia precede o mundo digital. Em sua forma mais primitiva, buscava-se esconder a

existência ou a legibilidade de uma mensagem. A tatuagem no couro cabeludo do mensageiro, a cítala

espartana e a cifra de César revelam que a humanidade reconheceu muito cedo a necessidade de

restringir acesso ao conteúdo transmitido.

Com a modernidade, a Máquina Enigma elevou dramaticamente a complexidade do processo criptográfico

ao introduzir múltiplas combinações e um espaço de possibilidades muito superior ao das cifras clássicas.

Entretanto, sua quebra demonstrou um princípio que permanece atual: sistemas falham não apenas por

fraqueza matemática, mas também por erros humanos, padrões previsíveis, má gestão operacional,

documentação exposta e governança inadequada.