Por Ricardo C V do Rosário

Médico • Especialista em Carreira de IA aplicada à Saúde / Alura - SP

Belo Horizonte • 2026

Sumário

Cloud Security não é um tema de TI. É um tema de assistência.

Quando a nuvem falha na saúde, não cai apenas um sistema.

• Caem prontuários.

• Atrasam laudos.

• Decisões clínicas passam a ser tomadas com menos informação — e mais risco.

• Instituições perdem custos, além de credibilidade.

Neste artigo, mostro por que a cibersegurança em nuvem precisa ser entendida como fundamento

da Medicina Digital, explorando responsabilidade compartilhada, defesa em camadas, governança de

dados e o impacto real dessas falhas no cuidado ao paciente. Desse modo, a atuação do profissional

da saúde — com ênfase no médico — extrapola a assistência e passa a integrar, de forma direta, a

governança do risco digital.

Contextualização

A computação em nuvem deixou de ser apenas uma alternativa tecnológica para se tornar parte da

infraestrutura crítica de serviços assistenciais, administrativos e analíticos em saúde. Hospitais,

clínicas, laboratórios, centrais de imagem, plataformas de telemedicina e sistemas orientados por

IA passaram a depender de ambientes cloud para armazenar dados, integrar aplicações, ganhar

elasticidade operacional e sustentar decisões em tempo real.

Assim, a cibersegurança não pode ser vista como camada acessória, mas entendida como fundamento

arquitetural, requisito de continuidade assistencial e condição de confiança clínica.

Uma falha em nuvem não atinge apenas disponibilidade técnica, pode:

1. comprometer prontuários,

2. atrasar fluxos cirúrgicos,

3. interromper laudos,

4. expor dados sensíveis

5. abalar a governança institucional,

6. causar perdas financeiras,

7. prejudicar a credibilidade institucional.

- O documento reorganiza os principais eixos em uma narrativa única nesta ordem:

1. fundamentos de cibersegurança,

2. navegação em nuvem,

3. modelos de serviço,

4. defesa em camadas,

5. responsabilidade compartilhada,

6. governança,

7. conformidade

8. aplicação direta desses conceitos ao ecossistema médico-hospitalar.

Objetivo central:

Demonstrar que a segurança em nuvem inserida na Assistência à Saúde com IA,

quando compreendida de modo sistêmico:

1. fortalece a prática médica moderna,

2. protege o ciclo de vida do dado clínico.

3. amplia a maturidade institucional para IA, teleassistência e dispositivos médicos conectados,

.

1. Cibersegurança como fundamento da saúde digital

A cibersegurança envolve:

1. proteger ativos digitais,

2. reduzir vulnerabilidades,

3. aplicar controles para prevenir, detectar, responder e recuperar incidentes.

Falhas críticas podem vir de vários fatores explorados por agentes mal-intencionados.

Apesar destes poderem entrar em sistemas, processos ou pessoas, o fator humano

continua a ser o elo mais fraco da superfície de ataque. Entre os vetores mais comuns

em ambientes conectados, destacam-se:

1. Senhas fracas,

2. Ausência de autenticação multifator,

3. Bibliotecas desatualizadas,

4. Engenharia social,

5. Malware,

6. Phishing,

7. DDoS.

Na Assitência à saúde, esses riscos ganham densidade própria. Perante um ataque em um

hospital, a

1. indisponibilidade pode:

2. atrasar medicação,

3. bloquear acesso a exames,

4. comprometer fluxos de emergência

5. impor decisões assistenciais sob menor visibilidade informacional.

6. diversas outras situações de natureza extremamente grave.

Por essa razão, a cibersegurança em saúde deve ser pensada como disciplina transversal:

1. envolve identidade,

2. rede,

3. sistemas,

4. aplicações,

5. bancos de dados,

6. pessoas,

7. contratos,

8. auditoria

9. resposta a incidentes.

O profissional que atua nessa interface precisa compreender não apenas o evento técnico,

mas também sua tradução em:

1. risco clínico,

2. risco legal,

3. risco operacional

4. risco reputacional

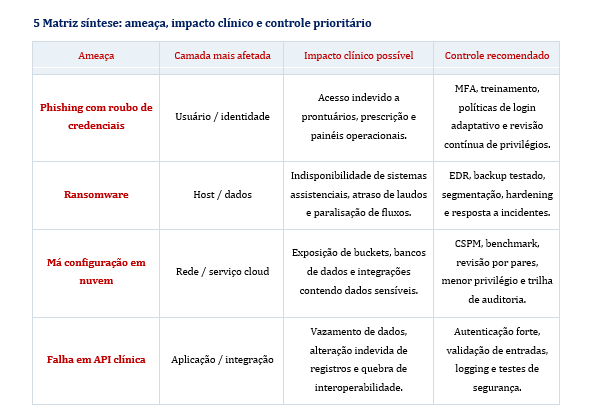

Camadas de Controle

1. Controles dissuasivos:

desestimulam tentativas de abuso por meio de avisos legais, visibilidade de monitoramento

e governança explícita.

2. Controles detectivos:

identificam comportamento anômalo com logs, SIEM, alertas, auditoria e análise de eventos.

3. Controles preventivos:

bloqueiam a materialização da ameaça com MFA, firewalls, criptografia, hardening e segmentação.

4. Controles corretivos:

restabelecem a continuidade com backup, disaster recovery, playbooks e revisão pós-incidente.